16 Bře 2025

Problémy zabezpečení databází

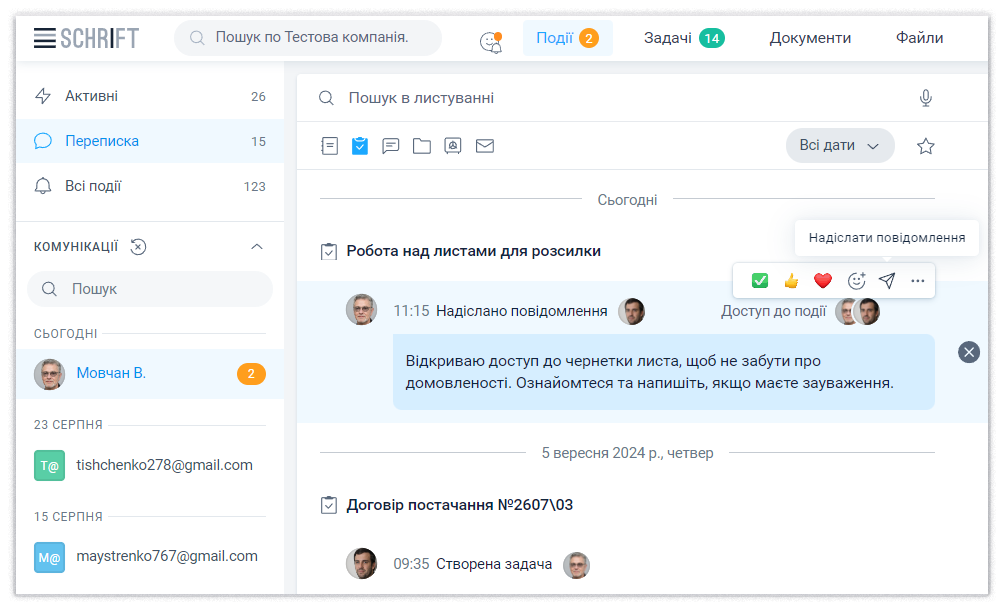

Databáze jsou cennými úložišti důvěrných informací, a proto se stávají hlavním cílem kybernetických podvodníků. Podmíněně lze hackery rozdělit do dvou kategorií: outsidery a insidery.

- Outsiderem může být jakýkoli zloděj dat s příslušnými dovednostmi, ať už jde o osamělého hackera, nebo celou zločineckou skupinu, jejímž hlavním cílem je destabilizace podnikání a získání finančního prospěchu.

- Insidery mohou být současní i bývalí zaměstnanci, klienti nebo partneři, kteří úmyslně nebo omylem provádějí akce, které vedou k incidentu ohrožujícímu bezpečnost uživatelského účtu.

Oba typy představují zvýšené riziko pro bezpečnost databází bez použití bezpečného ověřování.

Nutnost použití víceúrovňové ochrany dat

Při pokusech o krádež dat kybernetičtí zločinci používají různé metody.

- Kompromitace, jinými slovy krádež přihlašovacích údajů, je možná při použití účtu správce s privilegovanými přístupovými právy. Nejčastěji je to možné díky phishingovým e-mailům, zavádění škodlivého softwaru nebo při absenci identifikace zařízení.

- Podvodníci hledají různé slabiny v aplikacích a používají metody jako SQL injekce nebo obcházení ochrany pomocí SQL kódu, který je vložen do dat zadávaných koncovým uživatelem.

- Zvýšení úrovně oprávnění prostřednictvím zneužití zranitelností v softwaru.

- Otevření přístupu k databázím umístěným na virtuálním disku bez řádného šifrování.

- Nejoblíbenější metodou krádeže dat je odcizení archivu obsahujícího zálohy databáze.

- Prohlížení důvěrných dat prostřednictvím různých programů zvyšuje riziko ztráty důležitých informací.

- K nevratné ztrátě dat může také vést obyčejný lidský faktor: sdílení hesel, chyby v konfiguraci zařízení a nezodpovědný přístup k zadávaným datům. Tyto příčiny jsou hlavními faktory vedoucími k devadesáti procentům porušení norem informační bezpečnosti.

Jak ukazuje praxe, odpovídající úroveň ochrany databází je zajištěna pouze dodržováním víceúrovňového přístupu, který je bezpečným způsobem práce s daty. Jinými slovy, aby se snížila možnost neoprávněného přístupu k důležitým datům, je důležité používat komplexní opatření, jako je dvoufaktorové ověřování a silná hesla. Čím více úrovní ochrany bude, tím lépe pro společnost, protože pak bude pro útočníka obtížnější prolomit systém.