16 Bře 2025

Spolehlivost cloudových řešení v EDMS

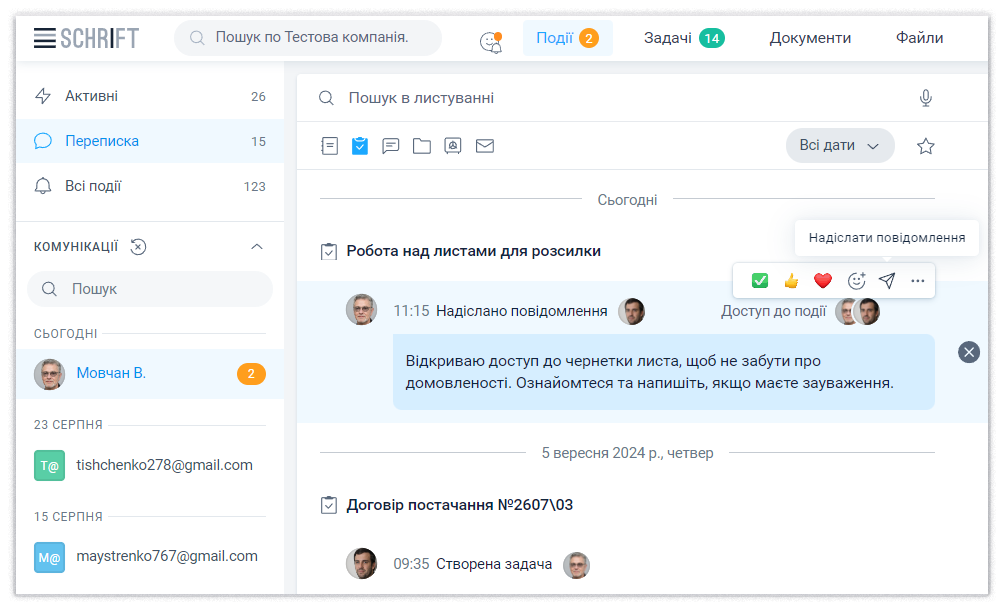

Místní systémy, které jsou umístěny na vlastních serverech společností, jsou nahrazovány cloudovými řešeními. Stále více moderních aplikací a služeb pro podnikání využívá specializované servery pro výpočty a ukládání dat.

Výhodami cloudových řešení jsou stálá dostupnost dat, absence nákladů na údržbu infrastruktury, jednoduchost škálování a aktuální softwarové a hardwarové prostředky.

Navzdory všudypřítomnému rozšíření cloudových řešení zůstává jednou z překážek pro implementaci ECM, které fungují jako SaaS, obava z bezpečnosti a ochrany korporátních dat.

Podívejme se na pravděpodobnost výskytu potenciálních hrozeb u lokálních

a cloudových řešení v porovnání

|

Hrozba |

Popis |

Cloud |

Lokální umístění |

|---|---|---|---|

|

Průnik a krádež účtů |

|

střední |

střední |

|

Hrozba napadení škodlivými programy |

Trojané (ransomware), kteří blokují přístup k systému a požadují výkupné za kód pro dešifrování. Podobné aplikace narušují činnost počítače nebo kradou osobní data uživatelů. |

nízká |

vysoká |

|

Fyzické poškození serverů |

|

nízká |

vysoká |

|

Krádež nebo poškození dat – hackeři |

Akce útočníků s cílem získat přístup k datům na serveru. Jedná se o elektronický ekvivalent vloupání do prostor. Po získání přístupu k systému kradou důvěrná data nebo instalují škodlivý software. |

nízká |

vysoká |

|

DDoS útok |

Vyřazení systému z provozu, obvykle v rámci nekalé soutěže. Mohou zpomalit nebo úplně zastavit činnost kapacit, což vede k nevyhnutelným prostojům obchodních procesů. Útoky jsou obvykle zaměřeny na zranitelnosti databází a serverů. Proto je důležité, aby poskytovatel používal speciální ochranné mechanismy pro prevenci DDoS útoků. |

střední |

nízká |

Jaké technologie zajišťují bezpečnost cloudových ECM

Cloudové služby využívají mechanismy autentizace a autorizace zařízení, které umožňují kontrolovat přístup k datům a zabránit neoprávněnému přístupu.

Dvoufaktorová autentizace (a dokonce třífaktorová), stejně jako logování všech akcí v systému, omezení přístupu z nepovolených zařízení, odolnost proti lámání hesel – zajišťují minimalizaci rizik získání dat uživatelského účtu útočníkem.

Cloudové služby jsou méně náchylné k vlivu virů, protože software na serverech je neustále aktualizován, izolovanost uzlů sítě znemožňuje šíření virů a vysoce kvalifikovaní odborníci neustále monitorují stav infrastruktury.

Pro zajištění bezpečnosti cloudových služeb se používají různé ochranné opatření. Jedním z takových opatření je šifrování dat. Šifrování provozu a klíčových dat na serveru, stejně jako šifrování uživatelských přihlašovacích údajů zajišťuje ochranu před krádeží nebo poškozením dat.

Hrozba ztráty nebo poškození dat v důsledku fyzického poškození serverů je prakticky vyloučena díky jejich ochraně před neoprávněným přístupem, geografické rozptýlenosti serverů (informace mohou být uloženy na serverech umístěných na různých kontinentech) a pravidelnému zálohování dat.

Pravděpodobnost DDoS útoků je minimalizována díky specializovaným systémům, které přesně filtrují zdroje útoku a přesměrovávají škodlivé požadavky na mezilehlé adresy. Odborníci datových center mají potřebnou kvalifikaci pro nastavení a údržbu takového systému v efektivním stavu.

Informační bezpečnost je důležitým aspektem při používání cloudových služeb. Poskytovatelé cloudových systémů pravidelně provádějí audity a testování bezpečnosti, aby odhalili a odstranili zranitelnosti v systému. Použití různých ochranných opatření umožňuje zvýšit úroveň bezpečnosti a ochránit data před možnými hrozbami.

Úplná nezranitelnost v jakýchkoli počítačových systémech je samozřejmě nedosažitelná. Ale vidíme, že moderní cloudové technologie se ukazují jako bezpečnější.

Někdy jsou lokální řešení mylně považována za levnější v dlouhodobém horizontu. I když náklady na vybudování velmi spolehlivého a bezpečného systému (speciální vybavení, nastavení, údržba) – se nakonec ukážou jako výrazně vyšší než cloudové řešení. Není divu, že cloudová řešení v ECM se stávají prakticky bezalternativními.

Nabízíme vám možnost vyzkoušet si zdarma systém elektronické výměny dokumentů – schrift.ostrean.com